Site-to-Site VPN

Site-to-Site VPN(사이트 간 VPN)은 두 개 이상의 물리적으로 떨어진 네트워크를 인터넷을 통해 안전하게 연결하는 기술입니다. 이 기술을 사용하면 서로 다른 지역에 위치한 본사와 지사, 또는 여러 클라우드 데이터센터가 하나의 네트워크처럼 작동할 수 있습니다.

네트워크 간의 연결은 각 지점에 설치된 VPN 게이트웨이(일반적으로 라우터 또는 방화벽)를 통해 이루어집니다. 이 게이트웨이는 암호화된 터널을 설정하여 두 네트워크 간의 데이터가 외부로 노출되지 않도록 보호합니다. 이를 통해 각 네트워크의 디바이스들이 마치 같은 내부 네트워크에 있는 것처럼 작동할 수 있습니다.

Site-to-Site VPN의 주요 특징

- 사용자 개입 불필요

Site-to-Site VPN은 네트워크 수준에서 작동하기 때문에 최종 사용자가 VPN 연결을 직접 설정하거나 인증할 필요가 없습니다. 이는 네트워크 관리자가 한 번 설정해 두면 사용자는 아무런 추가 작업 없이 안전한 네트워크를 사용할 수 있음을 의미합니다. - 자동화된 네트워크 작동

VPN 터널은 두 지점의 게이트웨이 간에 자동으로 설정 및 유지되므로, 안정적이고 지속적인 연결을 제공합니다. - 고정 IP 주소 기반

이 기술은 고정 IP 주소와 네트워크 레벨에서의 안정적 연결이 필요한 환경에서 매우 유용합니다. 이는 사설 네트워크처럼 동작하기 때문에 기업의 중요한 데이터와 애플리케이션을 안전하게 보호할 수 있습니다.

Site-to-Site VPN의 주요 활용 사례

- 본사와 해외 지사 간의 데이터 공유

글로벌 비즈니스를 운영하는 기업은 본사와 해외 지사 간의 데이터 및 애플리케이션 접근을 안전하게 유지해야 합니다. Site-to-Site VPN은 이를 가능하게 하여 지리적 거리에 관계없이 네트워크 통합을 제공합니다. - 복수의 클라우드 데이터센터 연결

오늘날 기업은 여러 클라우드 플랫폼을 사용하거나 온프레미스 데이터센터와 클라우드를 혼합한 하이브리드 클라우드 환경을 운영합니다. Site-to-Site VPN은 이러한 클라우드 간 데이터를 안전하게 이동할 수 있도록 지원합니다. - B2B 네트워크 통합

두 기업 간 네트워크를 연결하여 협업하거나 데이터 공유가 필요한 경우에도 Site-to-Site VPN은 신뢰할 수 있는 솔루션을 제공합니다.

아키텍처 구성 요소

고객 게이트웨이(Customer Gateway)

- 온프레미스 IPsec 지원 VPN 장치를 나타냅니다.

- AWS와 사이트 간 VPN 터널(2개)을 통해 연결됩니다.

AWS Transit Gateway

- 여러 VPC와 온프레미스 네트워크 간의 트래픽을 관리합니다.

- 개발, 테스트, 프로덕션 VPC를 단계적으로 연결할 수 있도록 확장성을 제공합니다.

VPN 연결

- 고객 게이트웨이와 Transit Gateway 간에 2개의 IPsec 터널로 구성됩니다.

- 네트워크 암호화 및 데이터 보호를 보장합니다.

초기 단계: 개발 VPC 연결

Transit Gateway 설정

- AWS 계정에서 Transit Gateway를 생성합니다.

- 처음에는 개발 VPC를 Transit Gateway에 연결합니다.

VPN 연결 구성

- 고객 게이트웨이 장치에서 Transit Gateway로 VPN 터널을 설정합니다.

- 이를 통해 온프레미스 네트워크와 개발 VPC 간 통신이 가능해집니다.

Client VPN

Client VPN은 개별 사용자가 인터넷을 통해 회사 네트워크나 클라우드 기반 리소스에 안전하게 접근할 수 있도록 돕는 가상 사설망(VPN) 기술입니다. 특히, 원격근무나 출장 중인 직원이 공용 네트워크를 사용할 때도 데이터가 암호화되어 보안 위협을 줄일 수 있습니다.

Client VPN은 주로 다음과 같은 목적으로 사용됩니다:

- 회사 내부 시스템(파일 서버, 데이터베이스 등)에 접근.

- 클라우드 자원이나 특정 애플리케이션에 안전하게 접속.

- 공용 Wi-Fi 환경에서 회사 데이터 보호.

Client VPN의 주요 특징

1. 보안 중심 설계

- 데이터를 암호화하여 제3자가 통신 내용을 엿보거나 조작하지 못하도록 보호합니다.

- 다중 인증(MFA)을 통해 접근 권한을 강화하여 비인가 접근을 차단합니다.

2. 유연성

- 사무실이 아닌 어디서든 네트워크에 접속할 수 있습니다. 이는 원격근무나 출장 등 이동이 잦은 환경에서 매우 유용합니다.

3. 소프트웨어 기반

- 대부분의 Client VPN은 OpenVPN, Cisco AnyConnect, FortiClient 같은 소프트웨어를 사용하며, 사용자 디바이스에 설치됩니다.

- 사용자는 간단한 설정과 클릭 몇 번으로 VPN에 연결할 수 있습니다.

Client VPN의 활용 사례

1. 재택근무

- 원격 근무자들이 회사의 내부 파일 서버나 ERP 시스템에 접근할 수 있도록 합니다. 이는 보안 문제를 방지하면서도 업무 생산성을 유지하는 데 도움을 줍니다.

2.출장 중 업무 처리

- 공항, 호텔, 카페 등 공용 Wi-Fi 환경에서 안전하게 회사 네트워크에 접속할 수 있습니다. 민감한 데이터를 다룰 때 필수적인 보안 수단입니다.

3. 클라우드 자원 접근

- 회사가 AWS, Azure, Google Cloud와 같은 클라우드 서비스를 이용할 경우, 직원들이 VPN을 통해 안전하게 접속할 수 있습니다.

4. 공공기관 및 민감 정보 관리

- 금융, 의료, 정부 기관 등 높은 보안이 요구되는 환경에서 직원이나 파트너가 원격으로 내부 시스템에 접근할 때 사용됩니다.

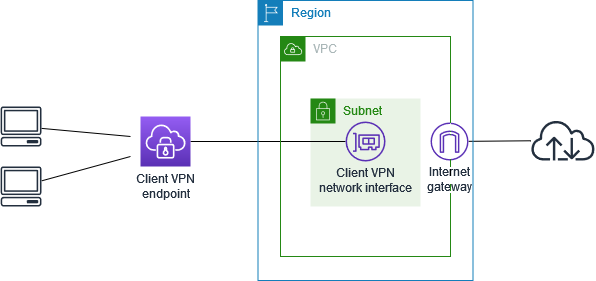

아키텍처 구성 요소

1. AWS Client VPN 엔드포인트

- 원격 사용자가 AWS 네트워크 리소스에 안전하게 접근할 수 있도록 하는 VPN 서비스.

- TLS 기반 암호화를 사용하며, 사용자는 인증 절차를 통해 VPN에 연결됩니다.

2. AWS Transit Gateway

- Client VPN과 여러 AWS VPC, 온프레미스 네트워크 간의 트래픽을 라우팅하는 중심 허브 역할.

- 확장성과 효율적인 트래픽 관리를 제공합니다.

3. 네트워크 라우팅 및 보안 그룹

- Client VPN 연결을 통해 원격 사용자가 AWS 리소스 및 온프레미스 네트워크에 접근할 수 있도록 트래픽 경로와 방화벽 규칙을 정의

초기 단계: Client VPN 설정 및 개발 VPC 연결

- Client VPN 엔드포인트 생성

- AWS Management Console에서 Client VPN 엔드포인트를 생성합니다.

- Active Directory(AD), IAM, 또는 인증서 기반 인증 방식 중 선택.

- 서브넷 지정: Client VPN 연결 요청을 처리할 VPC의 서브넷(개발 VPC)을 지정합니다.

2. Transit Gateway와의 연결

- Client VPN 엔드포인트를 Transit Gateway에 연결하여 다중 VPC 및 온프레미스 네트워크로 트래픽을 라우팅할 준비를 합니다.

3. 라우팅 테이블 설정

- Client VPN 엔드포인트의 라우팅 테이블에 개발 VPC의 CIDR 블록을 추가합니다.

- 이를 통해 원격 사용자가 개발 VPC 내 리소스(예: EC2 인스턴스, 데이터베이스)에 접근 가능하게 설정합니다.

4. 보안 그룹 설정

- Client VPN 엔드포인트와 연결된 서브넷의 보안 그룹을 수정하여 원격 사용자의 접근을 허용합니다.

- 예: SSH, HTTP/HTTPS 포트 열기.

확장 단계: 테스트 및 프로덕션 VPC 연결

- 새 VPC 연결

- Transit Gateway에 테스트 및 프로덕션 VPC를 추가로 연결합니다.

- Client VPN 엔드포인트의 라우팅 테이블에 새로운 VPC의 CIDR 블록을 추가합니다.

2. 온프레미스 네트워크 연결

- 온프레미스 네트워크를 Transit Gateway에 연결(Site-to-Site VPN 사용).

- Client VPN 엔드포인트 라우팅 테이블에 온프레미스 네트워크의 CIDR 블록 추가.

- 이를 통해 원격 사용자가 온프레미스 네트워크에도 접근 가능하게 설정합니다.

3. 공통 서비스 통합

- 공통적으로 사용하는 서비스(예: DNS, 인증 서버, 로그 모니터링)를 Transit Gateway와 연결하여 원격 사용자가 VPC 또는 온프레미스 네트워크에서 이들 서비스에 접근할 수 있도록 설정합니다.

Site-to-Site VPN과 Client VPN은 각기 다른 목적과 환경에 맞게 설계된 솔루션으로, AWS에서 하이브리드 네트워크를 구축할 때 서로 보완적으로 활용할 수 있다. Site-to-Site VPN은 온프레미스 네트워크와 AWS를 연결하는 데 최적화되어 있으며, Client VPN은 원격 사용자가 안전하게 AWS 리소스와 온프레미스 네트워크에 접근할 수 있도록 지원한다.

'AWS' 카테고리의 다른 글

| [AWS] CI/CD를 활용한 ECS 웹 서비스 배포 (0) | 2025.06.11 |

|---|---|

| [AWS] DynamoDB (0) | 2024.12.31 |

| [AWS] EFS (0) | 2024.12.31 |

| [AWS] EBS 용량 축소하기 (0) | 2024.12.31 |

| [AWS] MediaConvert + lambda를 이용한 Vod 스트리밍 파일 업로드 (0) | 2024.12.31 |